前言

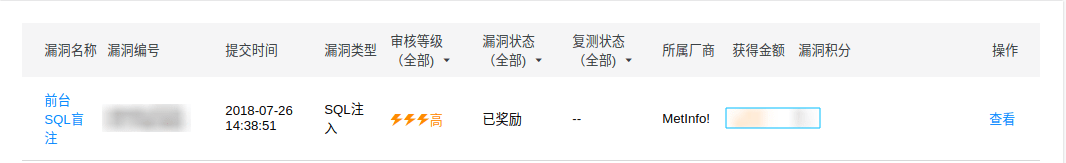

这个前台注入漏洞存在已久,从 MetInfo 发布的6.0版本就存在,且后来官方的修复代码,也可以直接绕过。笔者于7月份提交了当时最新 MetInfo ** 6.1.0版本SQL注入漏洞,该漏洞直到 **6.1.3 版本才被修复。如下漏洞分析,权当思路分享。

漏洞分析

2018-1-29, *MetInfo *官方重写后台及前台代码,并发布了 *MetInfo6.0 * 。然而这一新版代码,却存在一个严重的前台SQL注入漏洞,我们来看一下具体详情。

首先漏洞存在于 app\system\message\web\message.class.php 文件中,变量 {$_M[form][id]} 直接拼接在 SQL 语句中,且验证码检测函数是在 SQL 语句查询之后,这也就造成了我们可以无视验证码检测函数,进行 SQL 注入。具体问题函数代码如下: